Das 3-2-1 Datensicherungskonzept für zuverlässigen Schutz in der digitalen Ära!

Das 3-2-1 Datensicherungskonzept Wie würden Sie sich fühlen, wenn Sie Ihre wichtigsten Daten durch einen Unfall verlieren? Alle Daten, die Sie für den Betrieb Ihres Unternehmens benötigen, sind weg, und jetzt bleibt Ihnen nichts anderes übrig, als den Kopf in den Sand zu stecken und sich zu ärgern. Können Sie sich das vorstellen? Deshalb haben […]

DMS: Dokumenten Management Systeme

Wie Dokumenten Management Systeme ein papierloses Büro schaffen Ein papierloses Büro ist mehr als nur ein Trend – es ist eine Notwendigkeit in der digitalen Welt. Dokumenten Management Systeme (DMS) sind Softwarelösungen, die Ihnen dabei helfen können, Ihre Dokumente digital zu organisieren, zu sichern und zu teilen. Dokumenten Management Systeme können Ihnen viele Vorteile bieten, […]

Wie Sie Ihre Windows Server 2012 und 2012 R2 rechtzeitig vor dem Supportende modernisieren können

Supportende Windows Server 2012 und Windows Server 2012 R2 ab Oktober 2023 Windows Server 2012 und Windows Server 2012 R2 sind zwei beliebte Versionen des Microsoft-Betriebssystems für Server, die im Jahr 2012 bzw. 2013 veröffentlicht wurden. Allerdings nähert sich das Ende des Supports für diese Versionen, was bedeutet, dass Microsoft keine Sicherheitsupdates, technischen Support oder […]

Microsoft 365 für KMU: Wie Sie Ihre IT-Infrastruktur optimieren und modernisieren können

Microsoft 365: Die moderne IT-Infrastruktur für KMU Die Digitalisierung ist ein wichtiger Faktor für die Wettbewerbsfähigkeit und das Wachstum von kleinen und mittleren Unternehmen (KMU). Die KMU müssen sich an die sich ständig ändernden Anforderungen und Bedürfnisse ihrer Kunden, Mitarbeiter und Partner anpassen. Dafür benötigen sie eine leistungsfähige, flexible und sichere IT-Infrastruktur, die ihre Geschäftsprozesse […]

WSUS Installation vollständig zurücksetzen

WSUS vollständig zurücksetzen: Schritt-für-Schritt-Anleitung für eine saubere Neuinstallation Das vollständige Zurücksetzen einer WSUS (Windows Server Update Services) Installation kann notwendig sein, wenn Fehler oder Konfigurationsprobleme bestehen, die sich nicht anders beheben lassen. Hier ist eine Schritt-für-Schritt-Anleitung, um WSUS auf die Werkseinstellungen zurückzusetzen. Achtung: Diese Anleitung löscht alle Einstellungen und heruntergeladenen Updates von WSUS. Stellen Sie […]

Wie ein Windows Update Service Server Ihr Unternehmen schützt

Wie KMUs in Dortmund von einem Windows Update Service Server profitieren können Für kleine und mittelständische Unternehmen (KMUs) in Dortmund ist die IT-Infrastruktur ein wichtiger Erfolgsfaktor. Um die IT-Systeme immer auf dem aktuellen Stand zu halten und vor Cyberattacken zu schützen, ist ein Windows Update Service Server eine sinnvolle Lösung. In diesem Blogbeitrag erfahren Sie, […]

Prävention statt Panik: Wie Ihnen regelmäßige Wartung dabei hilft, IT-Probleme im Voraus zu verhindern

IT Probleme ? Prävention ist besser als Panik: Vermeiden Sie IT-Probleme, bevor sie entstehen. Regelmäßige Wartung Ihrer Systeme und Daten kann helfen, Fehler und Störungen im Voraus zu verhindern. Mit neuen Lösungen und Cloud-Management können Unternehmen ihre IT-Probleme effektiv angehen und Mitarbeiter entlasten. Lassen Sie uns gemeinsam die Ursachen von Problemen angehen und eine zuverlässige […]

Tipps zur Installation und Einrichtung einer professionellen Telefonanlage

Die besten Tipps für die Wahl der richtigen Telefonanlage für Ihr Unternehmen. 1. Die Vor- und Nachteile einer Cloud Telefonanlage Cloud Telefonanlagen haben in den letzten Jahren einen steilen Aufstieg erlebt. Viele Unternehmen wechseln zu dieser Art von Telefonanlage, da sie einige Vorteile gegenüber herkömmlichen PBX-Systemen bietet. Zu den Vorteilen gehören die folgenden: – Flexibilität: […]

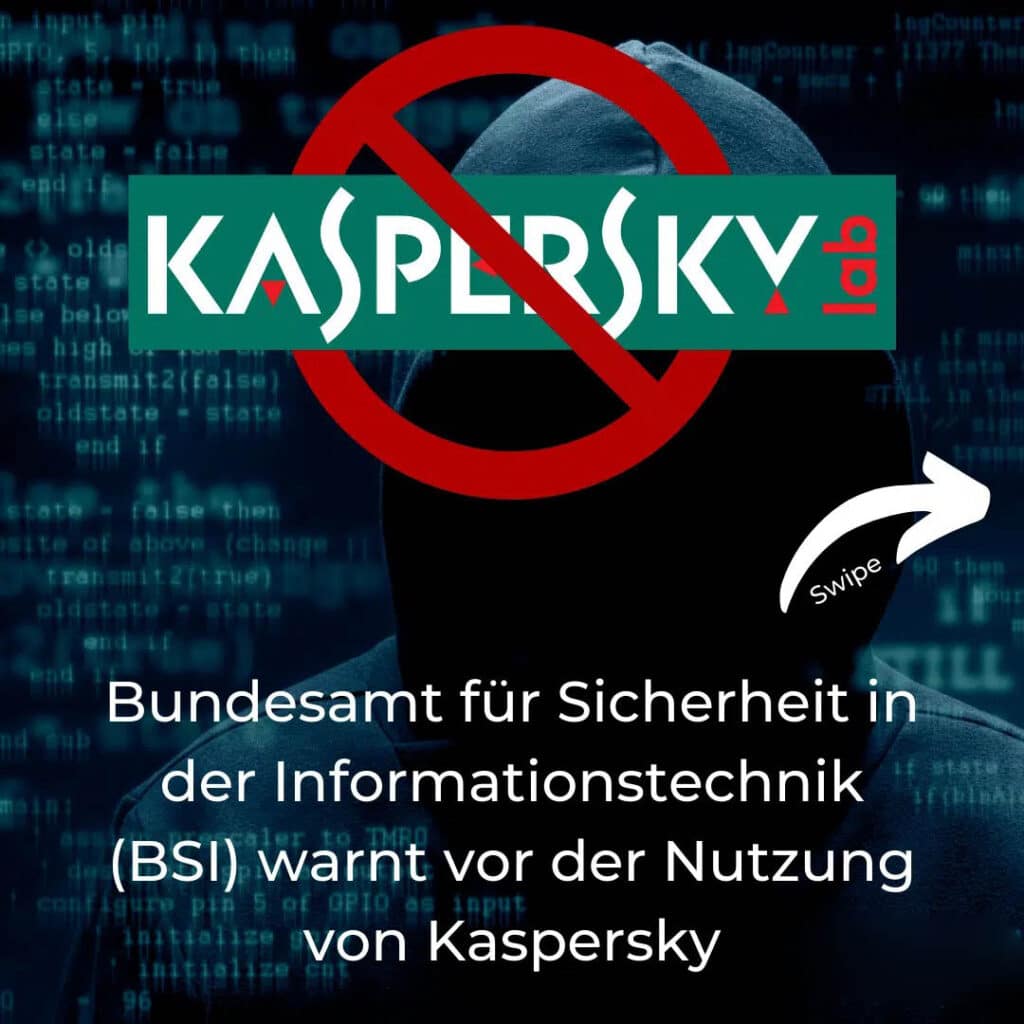

BSI warnt vor Kaspersky – Sichere Alternativen für Unternehmen

Wichtige BSI-Warnung: Warum Unternehmen auf Kaspersky-Alternativen setzen sollten Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat kürzlich eine wichtige Warnung herausgegeben, die Unternehmen aufhorchen lässt. In einer offiziellen Mitteilung gemäß §7 des BSI-Gesetzes rät die Behörde, auf den Einsatz der Antiviren- und Sicherheitssoftware von Kaspersky zu verzichten oder diese mit erhöhter Vorsicht zu nutzen. […]

IT-Sicherheit in Dortmund: Unsere Partnerschaft mit Sophos

Die Zukunft der IT-Sicherheit für Dortmunder Unternehmen: Unsere Partnerschaft mit Sophos In einer zunehmend digitalisierten Welt, in der Cyberbedrohungen an der Tagesordnung sind, ist eine robuste IT-Sicherheitsstrategie unverzichtbar. Als Ihr zuverlässiger Partner für IT-Dienstleistungen in Dortmund freuen wir uns, Ihnen mitteilen zu können, dass wir ab sofort stolzer Partner der Firewall- und IT-Sicherheitslösungen von Sophos […]